Небольшой экскурс в мир открытых кодов, смарт-контраков и… уязвимостей.

Можно ли взломать биткоин? Любое программное обеспечение можно взломать, но в этом нет ничего плохого — взломы лишь усиливают безопасность криптовалют, ведь все, что не убивает нас, делает нас сильнее, так?

- Безопасность биткоина: Парень из пузыря и канализационная крыса

- Открытый код

- Раскрытие уязвимости

- Смарт-контракты (умные и не очень)

- Немного о кошельках

- Онлайн-кошельки — зло

- Уязвимость в Monero

- Так можно ли взломать биткоин?

- Как воруют биткоины? Схемы, на которые попадаются даже опытные пользователи

- Аккуратнее с обновлениями

- Перехват на сторонних сервисах

- Расширения в Chrome

- Атаки на Docker

- Как крадут биткоины: Пять распространённых способов

- Как технология биткоина защищает ваши средства

- Вор получает пароль от вашего аккаунта в сервисе хранения

- Вы сами раскрываете свой закрытый ключ

- Хакер изображает получателя биткоинов

- Вы полагаетесь на небезопасную третью сторону

- Мошенничество с выходом из дела

- Взлома биткоин кошельков и правила защиты от него

- Кража одиночная

- Опасные помощники

- Кража массовая

- Можно у вас припарковаться?

- Можно ли взломать Биткоин?

- Ошибка в коде системы, приводящая к уязвимости

- Взлом приватных ключей

- Захват управления блокчейном («атака 51%»)

- Итоги:

- Насколько реален взлом Биткоина? | Криптовалюта.Tech

- Безопасность биткоина: Парень из пузыря и канализационная крыса

- Открытый код

- Раскрытие уязвимости

- Смарт-контракты (умные и не очень)

- Немного о кошельках

- Онлайн-кошельки — зло

- Уязвимость в Monero

- Так можно ли взломать биткоин?

- Взломать биткоин? Трудно, но все-таки возможно

- Ошибка в реализации

- Человеческий фактор

- Высшая математика

- Квантовые компьютеры

Безопасность биткоина: Парень из пузыря и канализационная крыса

На есть выступление Андреаса Антонопулоса под названием «Безопасность биткоина: Парень из пузыря и канализационная крыса» (Bitcoin Security: Bubble Boy and the Sewer Rat).

В этой лекции он представляет централизованные системы как «пузыри», где безопасность обеспечивается за счет изоляции от внешних сил.

Пребывание в изоляции не позволяет системе развить защитные механизмы, но рано или поздно пузырь лопается, оставляя ее беззащитной.

Открытые блокчейны же, по его словам, подобны канализационным крысам, живущим в дикой природе и окруженным врагами, — их иммунная система вынужденно развивается. Да, взломы случаются, но это помогает найти решения, защищающие от будущих атак.

В конце выступления Антонопулос говорит:

«Любая криптография может быть взломана, и когда-нибудь это произойдет с любой из них. Биткоина это тоже касается. Это лишь вопрос времени.

Мы ожидаем взлома, мы знаем, что в любой системе и подсистеме биткоина может быть найдена уязвимость, и нам важно, чтобы подобные уязвимости были локальными, и чтобы мы успевали их выявлять и исправлять, чтобы это не перерастало в системную проблему.

А для этого нужно, чтобы среда была открытой, способствующей сотрудничеству, и тогда информация об этих потенциальных проблемах будет появляться достаточно рано».

Открытый код

Как и у многих криптовалютных проектов, код биткоина открыт, то есть, его может прочесть каждый. Если вам интересно, можно ли взломать биткоин, просто скачайте код и посмотрите! Чем больше людей читают и анализируют код, тем скорее находятся и исправляются любые проблемы.

По сути, ошибка и уязвимость в программе — это одно и то же, только в одном случае пользователь случайно нажимает последовательность клавиш и вызывает сбой приложения, а в другом хакер намеренно нажимает те же кнопки, чтобы получить доступ туда, куда не следует. Пользователь обнаруживает ошибку случайно, хакер использует ее для атаки на систему. Да, биткоин — это ПО, в любом ПО есть ошибки, и хакеры этим пользуются.

Раскрытие уязвимости

В апреле разработчик, работающий над кодом биткоина в проекте Digital Currency Initiative в MIT Media Lab, обнаружил уязвимость в Bitcoin Cash. Здесь нужно заметить, что сообщества биткоина и отделившегося от него Bitcoin Cash друг друга на дух не переносят.

Найденная уязвимость была очень серьезной и могла бы похоронить Bitcoin Cash, но программист повел себя достойно и сообщил разработчикам о проблеме. В итоге никто не успел воспользоваться ошибкой для взлома, она была исправлена, и 7 мая 2018 года было опубликовано соответствующее обновление. (Обо всей этой истории стало известно лишь пару недель назад.)

Смарт-контракты (умные и не очень)

Если говорить о безопасности, то реализация смарт-контрактов — это очень сложная задача. Смарт-контракты — это фрагменты исполняемого кода для управления транзакциями, и они записаны в блокчейне, а значит, вечны. И, поскольку они вечны, любые ошибки и уязвимости, допущенные в таком контракте при создании, тоже вечны.

Таким образом, плохо спроектированный или реализованный код смарт-контракта может привести к огромным финансовым потерям, как это случилось в печально известной истории с DAO — в результате плохо написанного смарт-контракта.

Хакеры любят сложный код, потому что в нем больше ошибок. И наоборот, безопасность — это простота. Биткоин-сообщество разработало язык Bitcoin Script, специально упростив и ограничив его — во имя безопасности.

https://www.youtube.com/watch?v=O5JcQxJzW1E

Альтернативный проект, Ethereum, стремится обеспечить платформу для программирования децентрализованных приложений, поэтому язык Solidity, который там используется, тьюринг-полный, то есть способен реализовать всю сложность компьютерных вычислений.

Игры Capture The Flag (CTF) заключаются в поиске уязвимостей, и у компании Security Innovation есть бесплатная игра такого рода для смарт-контрактов — Blockchain CTF.

Программирование смарт-контрактов на Solidity под платформу Ethereum требует хорошей практики в области безопасности. Можно ли взломать Ethereum? Да, как и биткоин.

27 июля 2018 года ICO проекта KICKICO на платформе Ethereum было взломано и потеряло 7,7 млн долларов: хакеры получили секретный ключ проекта и взломали смарт-контракт. Справедливости ради, здесь дело было не в уязвимости в смарт-контракте, а в неправильной защите ключа.

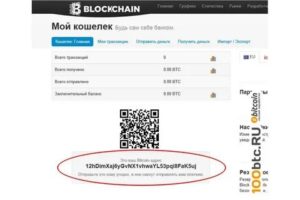

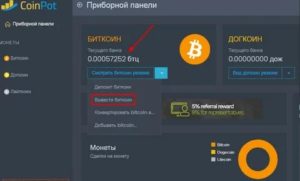

Немного о кошельках

Хранением личных ключей занимается кошелек, и именно он отвечает за их неприкосновенность. Если вы пользуетесь онлайн-кошельком, ваши личные данные живут на чужом сервере со всеми его уязвимостями. С другой стороны, если держать кошелек у себя на жестком диске, то можно утратить средства, когда диск сломается. Безопаснее всего — офлайновые аппаратные кошельки.

Онлайн-кошельки — зло

Хранение криптовалюты в онлайн-кошельке — это, практически, приглашение ко взлому.

Происходить это может так: сначала хакер узнает адрес электронной почты и телефон жертвы, — это обычно общедоступная информация, — а потом запрашивает сброс пароля для учетной записи и использует уязвимость в протоколе телефонии Signal System 7 (SS7), который используют в своих сетях, к примеру, крупнейшие американские сотовые операторы AT&T и Verizon. Так хакер перехватывает токен авторизации. Теперь у него есть доступ к кодам двухфакторной авторизации, отправляемым на телефон жертвы, и с их помощью они заходят в сервис кошелька, после чего делают с криптовалютой все, что хотят.

Уязвимость в Monero

Любопытно, что иногда уязвимости оборачиваются против самих хакеров.

Исследователи из ряда университетов, включая Принстон, Карнеги-Меллон, Бостонский университет и Массачусетский технологический институт обнаружили проблему конфиденциальности в Monero. Как известно, эта криптовалюта призвана обеспечивать анонимность действий пользователей, а уязвимость позволяла получить сведения о транзакции и определить, кто ее совершает.

И, поскольку данные в блокчейне хранятся вечно, эта ошибка позволяет заглянуть в прошлое на любую глубину. Представьте себе, что у вас украли деньги, воспользовавшись уязвимостью, и хакер рассчитывал остаться анонимным, но из-за ошибки в программе его стало можно выследить — какая ирония!

Так можно ли взломать биткоин?

Ошибки бывают разные, серьезные и не очень, но зачастую для взлома совершенно не нужно ничего делать с программой.

В декабре 2017 года проект NiceHash приостановил работу из-за взлома, в ходе которого было украдено 64 млн долларов. В компании утверждали, что атака была «высокопрофессиональной» и опиралась на «сложную социальную инженерию».

Но социальная инженерия — это просто жульничество. Хакеры обманом заставляют людей отдать им пароли, предоставить доступ к тому или иному аккаунту или сообщить им какую-то секретную информацию.

Можно ли взломать биткоин? Конечно, это случалось много раз. Но каждый такой взлом изучается — и только укрепляет защиту системы.

Как воруют биткоины? Схемы, на которые попадаются даже опытные пользователи

Мы не раз писали про различные схемы мошенничества и взлома кошельков. Большинство из них построено на социальной инженерии, невнимательности и доверчивости пользователей. Есть обычные фишинговые атаки, подмены букв в браузере и недобросовестная реклама. Но иногда скамеры работают намного тоньше.

В этой статье рассмотрим взломы биткоин кошельков и схемы, которые нужно знать заранее, чтобы не попасться.

Аккуратнее с обновлениями

Показателен пример кошелька Electrum для биткоина. Хакеры в одной из атак заработали более 200 биткоинов через вмешательство в инфраструктуру приложения.

В этой атаке настоящее приложение Electrum на компьютере выводило сообщение для пользователей о том, что нужно загрузить обновление. При этом ссылка из сообщения шла на другой репозиторий GitHub, который принадлежал мошенникам. Пользователи загружали другой кошелек, который воровал данные. Атака была остановлена только когда администрация GitHub удалила репозиторий хакеров.

https://www.youtube.com/watch?v=LI9NLBURieI

Хакеры добавили десятки серверов в сеть кошельков. Пользователи настоящих кошельков Electrum инициируют биткойн-транзакцию. Если транзакция достигает одного из вредоносных серверов, эти серверы отвечают сообщением об ошибке, которое призывает пользователей загрузить обновление приложения кошелька с подставного GitHub.

Пользователь скачивает приложение. Оно запрашивает код двухфакторной аутентификации. Это действие должно вызывать подозрение, поскольку коды 2FA нужны только перед отправкой средств, а не на этапе запуска. Кошелек же использует этот код для кражи средств: транзакция уходит на кошелек хакера.

Окно выглядело очень официально, потому что Electrum отображал серверные сообщения в виде форматированных текстов. После атаки разработчики убрали эту возможность.

Мораль: не обновляйте кошелек не проверив официальное заявление от поставщика приложения. Также проверяйте официальную страницу на GitHub или официальный сайт, чтобы обновление было действительно легитимным. Взлом биткоин-кошельков часто проходит через подмену ссылок.

Перехват на сторонних сервисах

Coinomi отправлял сид-фразу в сервис проверки орфографии от Google. Это недоразумение могло стоить владельцам всех денег, которые лежали на кошельке. Такой тип атак называется «человек посередине» (MitM).

Coinomi написан на Java, а пользовательский интерфейс разработан с использованием HTML / JavaScript. Он визуализируется через встроенный браузер на основе Chromium. Любое приложение на Chromium интегрировано с разными функциями Google, в том числе функция автоматической проверки орфографии для всех текстовых полей.

Разработчики Coinomi не отключили эту функцию в коде своего кошелька. Потенциально, хакеры могли встать посередине и перехватить фразу от кошелька. Например, это можно сделать через общедоступный Wi-Fi. Таким образом уже атаковали сеть Старбакса, используя ее для загрузки ПО для скрытого майнинга.

Мораль: seed-фраза — самое дорогое, что есть у владельца криптовалюты. Ни в каком виде и случае она не должна передаваться куда-либо или отображаться, сохраняться, шифроваться на стороне. Разработчики любого криптовалютного приложения должны учитывать этот момент.

Расширения в Chrome

Троян в расширении Chrome мог подменять поиск, обновлять браузер и сливать данные с целью воровства криптовалюты.

Троян Razy был найден «Лабораторией Касперского», Trojan.Win32.Razy.gen. Этот исполняемый файл распространялся через рекламу на веб-сайтах и хостингах.

Он мог работать с Google Chrome, Mozilla Firefox и Яндекс, в зависимости от браузера он выбирал сценарий заражения.

Razy может устанавливать вредоносные расширения для браузера, но также может заражать уже установленные расширения. Они отключались от проверки целостности и автоматического обновления.

Большинство функций сводилось к поиску адреса кошелька криптовалюты и их подмене. Также они могут подделывать как изображения, так и QR-коды, которые скрывают кошельки, а также изменять веб-страницы криптобирж на фишинговые.

Razy также может подделывать результаты поиска Google и Yandex, чтобы пользователи зашли на вредоносные страницы. Троянец часто подделывает результаты, связанные с криптовалютой. Цель — заставить пользователя передать свои учетные данные . Например, через рекламу airdrop’а или распродажи на ICO.

Мораль: каждое расширение может грозить безопасности. Подумайте, так ли оно нужно и насколько можно доверять поставщику.

Атаки на Docker

Исследователи нашли тысячи Docker-контейнеров, через которые можно заразить компьютер, использовать его для незаконного майнинга или воровать биткоины. Если механизмы управления открыты, контейнер и приложение могут быть скомпрометированы.

Imperva сообщили об уязвимости CVE-2019-5736. Они использовали поисковую систему Shodan, чтобы найти открытые порты, на которых запущен Docker, и сколько из них было уязвимо для атак.

Большинство атак были настроены на скрытый майнинг Monero. Но это не единственное потенциальное последствие атаки через Docker. Систему можно подключить к ботнету, украсть данные, использовать для атаки на внутреннюю сеть и использовать для создания хост-служб в фишинге.

Мораль: Разработчик должен помнить о безопасности данных. Доступ к разным серивисам должен быть органичен только доверенными источниками. Лучше хранить криптовалюту на другом устройстве, которое редко обращается к интернету.

https://www.youtube.com/watch?v=qEkX8tUyhGg

Самые полные отчеты, в том числе интересные исследования о хакерских группах, публикуют Chainalysis и CipherTrace. Например, через них общественность узнала о самых крупных группировках, которые взламывают биткоин-кошельки и биржи, Альфа и Бета. Также есть предположения, как они проводят деньги через блокчейны.

Telegram ВКонтакте Яндекс Дзен

Конвертер криптовалют

Крипта с банковской карты — как?

Как крадут биткоины: Пять распространённых способов

На прошлой неделе торговая платформа по продаже майнинговых мощностей NiceHash была взломана и обворована на $64 млн., что ещё раз подчёркивает, насколько мир цифровых валют привлекает мошенников и воров.

Такие истории могут отпугнуть инвесторов-любителей, которые решат для себя, что биткоин не только подвержен колебаниям курса, но и небезопасен. По отношению к биткоину это было бы нечестно.

Дело в том, что биткоин безопасен и простые люди могут защитить его без особых усилий. Реальная проблема заключается в том, что не все понимают, как работает биткоин, и это часто заставляет людей совершать действия, которые приводят к краже монет.

Приведённые ниже примеры, где описываются пять распространённых схем, которыми пользуются воры, чтобы умыкнуть чужие биткоины, помогут вам это понять. Но сначала мы кратко объясним, как работает биткоин, и расскажем, почему он безопасен (вы можете пропустить этот фрагмент, если уже в курсе).

Как технология биткоина защищает ваши средства

Вы можете думать о биткоине как о деньгах, которые упакованы в сейф. Возникает вопрос, хотите ли вы самостоятельно управлять этим сейфом или предпочтёте, чтобы третья сторона делала это за вас.

Большинство обычных инвесторов выбирают второй вариант, покупая и храня биткоины с помощью сервиса вроде Coinbase. Это разумный вариант, поскольку подобные сервисы полагаются на функции безопасности, встроенные в биткоин (вы бы полагались на них, если бы хранили биткоины самостоятельно).

Другой вариант — завести себе биткоин-кошелёк. Это влечёт за собой отслеживание двух строк из клавиатурных символов, известных как открытый ключ и закрытый ключ. Вы можете считать, что открытый ключ — это место расположения вашего сейфа, куда можно положить биткоины, в то время как закрытый ключ — секретный способ открыть сейф, поэтому вы должны хранить этот ключ в тайне.

Биткоин сконструирован так, что в принципе невозможно угадать закрытый ключ, а это означает, что никто не может взломать ваш кошелёк/сейф.

Всё это также говорит о том, что единственный способ, при котором биткоин может быть украден, состоит в том, чтобы вор обманом заставил вас или третью сторону, на которую вы полагаетесь, предоставить доступ к кошельку.

Вот примеры того, как это происходит, и рекомендации, которые помогут вам это предотвратить.

Вор получает пароль от вашего аккаунта в сервисе хранения

Как это происходит: если вы используете сервис вроде Coinbase, вам не нужно беспокоиться о том, как запомнить открытый и закрытый ключи. Это похоже на онлайн-банкинг, где вы используете имя пользователя (обычно адрес электронной почты) и базовый пароль.

И это позволяет ворам обчистить вас, получив ваш пароль. Самый распространённый способ сделать это — взломать аккаунт электронной почты клиента, а затем попросить Coinbase (или любой другой сервис, который вы используете) сбросить пароль. Инструкция по сбросу отправляется на ваш взломанный аккаунт электронной почты, что позволяет вору получить доступ к биткоинам.

Как это предотвратить: во-первых, защитите свой аккаунт электронной почты с помощью двухфакторной аутентификации, чтобы не допустить атак. Во-вторых, сделайте то же самое со своим сервисом хранения биткоинов.

Coinbase уже требует двухфакторный вход в систему: он состоит из пароля и полученного по SMS текста. Поскольку SMS могут быть перехвачены, вы должны пользоваться опцией проверки на основе приложения, такого как Google Authenticator. (Это может показаться сложным, хотя это не так.

Это кибергигиена, которая должна использоваться для любого защищённого паролем онлайн-сервиса.)

Вы сами раскрываете свой закрытый ключ

Как это происходит: этот риск существует только в том случае, если вы сами управляете своим кошельком.

В этой ситуации кто-то может получить ваш секретный ключ, зайдя в вашу электронную почту (если вы храните закрытый ключ в ней). Или вы можете показать его кому-то из своего реального окружения.

Был случай, когда человек показал свой секретный ключ на телешоу и хакеры быстро опустошили его кошелёк.

Как это предотвратить: храните секретный ключ на листе бумаги или на USB-накопителе и помещайте его в безопасное место, например в сейф (из реального мира).

Хакер изображает получателя биткоинов

Как это происходит: ряд громких киберкраж произошёл в этом году, когда компании проводили ICO и просили инвесторов платить биткоинами.

В некоторых случаях хакеры представлялись компаниями-организаторами при помощи фальшивых веб-сайтов и убеждали инвесторов отправлять миллионы долларов в биткоинах на поддельный кошелёк.

Отправленные коины невозможно вернуть, так как транзакции необратимы.

Как это предотвратить: когда вы собираетесь передать биткоины кому-либо, проверьте, что кошелёк является подлинным.

Вы полагаетесь на небезопасную третью сторону

Как это происходит: недавняя кража $64 млн. из сервиса NiceHash, похоже, произошла из-за того, что хакеры взломали ноутбук сотрудника и получили доступ к платёжным сервисам компании. Хакеры получили доступ к одному из кошельков, где находились средства, принадлежащие клиентам NiceHash, и опустошили его.

https://www.youtube.com/watch?v=-5nlF39d13c

Подобные инциденты напоминают случай, когда злоумышленники взломали платёжную систему Target и украли информацию о кредитных картах клиентов. Владельцы биткоинов могут вести бизнес с компаниями, которые не защищены надлежащим образом в плане кибербезопасности. В отличие от «дела Target», у владельцев биткоинов нет способа вернуть свои деньги.

Как это предотвратить: будьте внимательны при выборе биткоин-компаний, с которыми вы решили вести бизнес.

Мошенничество с выходом из дела

Как это происходит: компания предлагает услуги, связанные с биткоинами — биржу/рынок, где у клиентов есть биткоин-аккаунт. Внезапно компания исчезает, утверждая, что её взломали. На самом деле её владельцы совершают «мошенничество с выходом из дела» — исчезают из интернета с биткоинами своих клиентов.

Как это предотвратить: этот вид мошенничества часто связан с тёмными углами сети или с фирмами-однодневками. Если вам сильно хочется пощеголять там биткоинами, то единственный совет — помните о рисках.

Хотите больше новостей? . Быстрее всех? Telegram и . Подписывайтесь!

Взлома биткоин кошельков и правила защиты от него

Растущая популярность определенных финансовых инструментов, как это часто бывает, привлекает к себе всех тех, кто желает нажиться за счет чужого труда. Конечно не обошла эта напасть стороной и криптовалюты. Еще бы, такие огромные суммы, но полная анонимность и простота транзакций являются хорошей почвой для роста взломов Биткоин кошельков.

Обидная ситуация, когда вы напряженно майнили несколько месяцев, а в один прекрасный вечер все ваши сбережения улетучились с кошелька. Как такое могло произойти? Скорее всего вас взломали, хакнули.

И если раньше воры работали в тесных трамваях и лазили в форточку за банкнотами, то сегодня деятели данной отрасли могут производить кражи прямо из собственного дома, и для этого им даже не нужно больших укрытий – в криптовалютных сетях и так все достаточно анонимно.

Новое поколение воров работает тихо и с большими суммами. Причем атакам подвергаются не только рядовые деятели криптосферы, но и целые биржи.

Кража одиночная

Принцип работы Биткоин-кошелька довольно простой. Скачали – ввели логин и ключ и готово, можно переводить деньги. Это некий плюс к скорости, но большой минус к безопасности.

К примеру операция в интернет-банкинге часто требует либо подтвержденного платежа, либо подтверждения нового платежа путем кода по СМС. Это дополнительная мера защиты, хотя и ее уже научились обходить.

Но все же в криптах нет и такого, поэтому для того, чтобы увести деньги, достаточно лишь завладеть набором букв и цифр – ключом. А решить такую задачу хакеры додумали при помощи нескольких вариантов. Начинаются они все с того, что вам передается вирус. Он может быть прислан по почте, через флешку или случайно скачан вами.

Опасные помощники

Часто он маскируется под некие программы, которые помогут вам майнить, взламывать краны и прочие прелести. Предположим, вам на почту пришла программ для взлома кранов Биткоинов.

Дескать установив ее, вы сможете делать по 100 сатоши в минуту. Вы ее качаете, устанавливаете. Возможно уже здесь вы заразили свой компьютер вирусом, который будет отслеживать ваши действия и передавать вводимые вами пароли мошеннику.

Сама же программа, таинственным образом не запустилась.

Или запустилась и потребовал ваш кошелек и его пароль. Якобы для того, чтобы автоматически вам отправлять туда заработанные BTC. Вы не думаете о том, что для этого ключ не нужен. Но с радостью вводите его. И все имеющиеся на вашем кошельке средства испарились.

https://www.youtube.com/watch?v=n8XwXvSYFH4

Другой вирус может запрограммировать ваш браузер на автоматическое перенаправление. Скажем решили вы посетить официальный сайт криптовалюты и скачать кошелек.

А вас, незаметно, отправили на другой сайт, который был создан хакерами. Вы качаете отсюда что-то, и теряете свой кошелек по вышеописанной схеме.

Страшно это тем, что подобными вирусами можно открыть и банковскую карточку и другие ваши платежные системы.

Кража массовая

Некоторые хакеры не довольствуются малым, а идут ломать целые биржи. Часто это делается в группах. Способов может быть много, например взлом компьютера администратора, либо специальные инъекции для чтения исходного кода сайта.

В общем здесь важна суть. У биржи также есть кошельки, расчетные счета, которые и используются для проведения сделок. Вскрыв такой кошелек, мошенники забирают все деньги с биржи. В том числе и битки участников.

Уже известны случаи таких взломов и потери составляют миллионы долларов. Откровенно говоря, сегодня мало кого можно удивить падением очередной новой биржи. Поэтому всегда пользуйтесь только проверенными временем торговыми площадками.

Можно у вас припарковаться?

А вот другой популярный метод заработка криптовалюты – это встроенный майнер. Взломом это назвать сложно, но схема довольно неприятная для жертвы. В определенный файл, скажем игры, который вы качаете с торрент-трекеров, встраивается скрипт с функцией майнинга.

Его настройки установлены на скрытую работу с вашего компьютера. Крипта, которую он добывает, отправляется на кошелек хакера. Также возможно кража вашего приватного ключа, если у вас такой обнаружится на компьютере.

Со всей уверенностью можно говорить, что подобные скрипты сегодня вкладываются в большинство тяжелых игр и программ, которые вы качаете с трекеров. Помимо дополнительной нагрузки, для вас это обернется износом комплектующих вашего компьютера, а также немного повышенными расходами на электроэнергию.

Конечно много денег вы майнеру не принесете, но представьте насколько широкой может быть его сеть? Копейка к копейке и он получает неплохой заработок. Или вы думаете что люди просто так тратят месяцы на взлом очередного игрового шедевра, чтобы затем раздать его пиратам?

Если в режиме покоя ваш компьютер слишком шумит, нагревается, потребляет много энергии, то возможно у вас установлен скрытый майнер и ведется добыча биткоинов. Проверьте список работающих приложений при помощи диспетчера задач, или программ вроде ProceXP. При обнаружении подозрительной деятельности – поищите информацию о процессе и деактивируйте его.

Можно ли взломать Биткоин?

Продолжаю рассматривать основные возражения противников и скептиков криптовалют, начатое в статье «Биткоин: Мифы и предрассудки».

Сейчас речь пойдет об утверждении, что Биткоин, как систему, можно взломать. А это означает, что надежность денежной системы и ваших денег в ней под угрозой.

Это утверждение опирается на многочисленные сообщения в СМИ о взломах криптовалютных бирж, начиная со знаменитого взлома биржи Mt.Gox в 2011 году, когда неизвестный злоумышленник (или злоумышленники) похитил биткоинов на сумму $8,75 млн.

Взломы криптовалютных бирж и компаний — не такое уж редкое событие. Вот, к примеру, список некоторых случаев:

- июль 2014 — Cryptsy (13 000 BTC и 300 000 LTC, что составляет примерно $5,2 млн по текущему курсу)

- январь 2015 — Bitstamp (похищено около 19 000 BTC на сумму $5 млн)

- апрель 2016 — ShapeShift (315 BTC, около $130 тыс.)

- май 2016 — Gatecoin (Суммарный ущерб составил 250 BTC ($114 500) и 185 000 ETH ($1 850 000), то есть суммарно около $2 млн)

- август 2016 — Bitfinex (119 756 BTC, что составило около $70 млн)

- июль 2017 — Parity Wallet (хакеры взломали сервис он-лайн кошельков и похитили 153 000 ETH — около $32 млн).

И это далеко не все примеры.

https://www.youtube.com/watch?v=Wvhp05CiAzY

Но взлом кода бирж еще не означает, что взломан сам Биткоин, как система. Это означает лишь то, что злоумышленники взломали стороннее хранилище приватных ключей, не более.

Биткоин, как система, не несет и не может нести в принципе ответственности за ненадлежащее хранение приватных ключей от биткоин-адресов. Ответственность за это хранение возложена на самих владельцев адресов.

Поэтому взлом криптовалютных бирж, либо других сервисов, на которых временно хранятся приватные ключи пользователей, не является по сути взломом системы Биткоин.

Аналогия: Если у вас супернадежный замок от входной двери вашей квартиры, а вор похитил из вашего кармана ключи, это не означает, что вор взломал сам замок.

За всю историю существования Биткоина (с 2009 года) не было ни одного серьезного инцидента, связанного с безопасностью и взломом, приведшего к фатальным последствиям.

Но, тем не менее, потенциальные угрозы существуют и мы сейчас их рассмотрим и выясним, насколько они реальны. Всего я выделяю три основных угрозы безопасности системы Биткоин:

- Ошибка в коде системы, приводящая к уязвимости.

- Взлом приватных ключей.

- Захват управления блокчейном (т.н. «атака 51%»).

Ошибка в коде системы, приводящая к уязвимости

Биткоин — постоянно развивающаяся система и код её основного программного клиента Bitcoin Core неоднократно менялся и совершенствовался.

Несмотря на то, что работу над этим кодом ведут независимые профессиональные программисты из разных уголков планеты, а окончательное решение по внесению изменений в код принимается после их всестороннего обсуждения, тем не менее существует потенциальная опасность возникновения непреднамеренных ошибок (багов) и уязвимостей. Этот риск мизерный, но он есть и его надо принимать во внимание. Тем более, что такое уже случалось в истории Биткоина.

15 августа 2010 года баг в программном коде стал причиной «грязной» транзакции в блоке №74638 — более 184 млрд BTC (точное значение —184 467 440 737,09551616) были переданы в одном переводе.

На два адреса было отправлено по 92,2 млрд BTC на каждый и еще на один — дополнительно 0,01 BTC, которых не существовало до транзакции.

Это было возможно, потому что код, используемый для проверки транзакций, прежде чем включать их в блок, не учитывал настолько больших выходов, что они переполнялись при суммировании.

Спустя час ошибка была обнаружена, код был исправлен в течение нескольких часов и в результате преднамеренного форка «чистый» блок №74691 стал заменой для «грязного» в цепочке.

Это была единственная найденная и использованная существенная уязвимость за всю историю Биткоина.

Следует отметить, что подобного рода ошибки в блоках транзакций можно исправить только при помощи форка — создании более длинной цепи валидных блоков. При этом, разумеется, будут потеряны транзакции, попавшие в фейковую цепочку, но сохранены биткоины, бывшие на счетах клиентов до возникновения форка.

Взлом приватных ключей

Биткоин-адреса связаны с приватными ключами посредством криптографического алгоритма хэширования на основе функции SHA256.

Хэш-функция SHA256 является необратимой. Это означает, что невозможно вычислить приватный ключ по известному биткоин-адресу. Потребуется только перебор всех возможных вариантов, которых насчитывается 2 в 256–й степени или 10 в 77-й степени, т.е. единица с 77 нулями. Это настолько огромное число, что для него даже нет названия.

Перебрать все эти варианты в поисках соответствия адреса ключу за сколь-нибудь приемлемое время при существующем уровне развития компьютерной техники невозможно. Говорят, что если бы все компьютеры Земли одновременно решали эту задачу, то потребовалось время, сравнимое со временем существования нашей Вселенной.

Но компьютерная техника и технологии не стоят на месте, а стремительно развиваются. Не исключено, что хэш-функция SHA256 будет когда-то взломана.

Возможно, для этого будет использован разрабатывающийся сейчас квантовый компьютер. Однако, когда это случится, сколько для этого потребуется ресурсов, включая энергетические, пока предсказать сложно.

Поэтому, взлом SHA256 в настоящее время — это из области фантастики.

Захват управления блокчейном («атака 51%»)

Об «атаке 51%» я уже писал в статье «Биткоин: Предупреждение о рисках». Это состояние, когда более половины вычислительной мощности сети Биткоина контролируется одним майнером или группой майнеров.

Теоретически, этот объём вычислительной мощности дает власть над сетью. Это означает, что каждая клиентская программа в сети верит в подтвержденный блок транзакций атакующей стороны.

Что позволяет атакующим осуществить контроль над сетью, включая следующие полномочия:

- создавать транзакции, конфликтующие с чужими;

- останавливать подтверждение чьей-либо транзакции;

- тратить одни и те же монеты несколько раз;

- мешать другим майнерам формировать действительные блоки.

Но, высокая затратность майнинга вследствие применения PoW (доказательства выполненной работы) служит надежной защитой от попыток взлома денежной сети и осуществления над ней контроля, делая экономически нецелесообразной т.н. «атаку 51%».

В настоящее время (29.12.2017) для проведения такой атаки необходимо приобрести оборудования на сумму более $4,5 млрд плюс нести затраты на электроэнергию в размере более $8 млн в сутки.

https://www.youtube.com/watch?v=CqxYCvVwq6E

Теоретически это возможно, но практически трудно осуществимо.

Итоги:

В настоящее время система Биткоин имеет достаточно надежную защиту от взлома и несанкционированных действий. Эта защита обеспечена:

- надежным и открытым программным кодом, над которым трудятся профессиональные программисты со всего мира;

- надежным критографическим алгоритмом хэш-функции SHA256;

- надежной защитой от «атаки 51%», делающей её очень дорогостоящей.

Насколько реален взлом Биткоина? | Криптовалюта.Tech

Небольшой экскурс в мир открытых кодов, смарт-контрактов и… уязвимостей.

Можно ли взломать биткоин? Любое программное обеспечение можно взломать, но в этом нет ничего плохого — взломы лишь усиливают безопасность криптовалют, ведь все, что не убивает нас, делает нас сильнее, так?

Безопасность биткоина: Парень из пузыря и канализационная крыса

На есть выступление Андреаса Антонопулоса под названием «Безопасность биткоина: Парень из пузыря и канализационная крыса» (Bitcoin Security: Bubble Boy and the Sewer Rat).

В этой лекции он представляет централизованные системы как «пузыри», где безопасность обеспечивается за счет изоляции от внешних сил.

Пребывание в изоляции не позволяет системе развить защитные механизмы, но рано или поздно пузырь лопается, оставляя ее беззащитной.

Открытые блокчейны же, по его словам, подобны канализационным крысам, живущим в дикой природе и окруженным врагами, — их иммунная система вынужденно развивается. Да, взломы случаются, но это помогает найти решения, защищающие от будущих атак.

В конце выступления Антонопулос говорит:

Открытый код

Как и у многих криптовалютных проектов, код биткоина открыт, то есть, его может прочесть каждый. Если вам интересно, можно ли взломать биткоин, просто скачайте код и посмотрите! Чем больше людей читают и анализируют код, тем скорее находятся и исправляются любые проблемы.

По сути, ошибка и уязвимость в программе — это одно и то же, только в одном случае пользователь случайно нажимает последовательность клавиш и вызывает сбой приложения, а в другом хакер намеренно нажимает те же кнопки, чтобы получить доступ туда, куда не следует. Пользователь обнаруживает ошибку случайно, хакер использует ее для атаки на систему. Да, биткоин — это ПО, в любом ПО есть ошибки, и хакеры этим пользуются.

Раскрытие уязвимости

В апреле 2018 года разработчик, работающий над кодом биткоина в проекте Digital Currency Initiative в MIT Media Lab, обнаружил уязвимость в Bitcoin Cash. Здесь нужно заметить, что сообщества биткоина и отделившегося от него Bitcoin Cash друг друга на дух не переносят.

Найденная уязвимость была очень серьезной и могла бы похоронить Bitcoin Cash, но программист повел себя достойно и сообщил разработчикам о проблеме. В итоге никто не успел воспользоваться ошибкой для взлома, она была исправлена, и 7 мая 2018 года было опубликовано соответствующее обновление.

Смарт-контракты (умные и не очень)

Если говорить о безопасности, то реализация смарт-контрактов — это очень сложная задача. Смарт-контракты — это фрагменты исполняемого кода для управления транзакциями, и они записаны в блокчейне, а значит, вечны. И, поскольку они вечны, любые ошибки и уязвимости, допущенные в таком контракте при создании, тоже вечны.

Таким образом, плохо спроектированный или реализованный код смарт-контракта может привести к огромным финансовым потерям, как это случилось в печально известной истории с DAO — в результате плохо написанного смарт-контракта.

Хакеры любят сложный код, потому что в нем больше ошибок. И наоборот, безопасность — это простота. Биткоин-сообщество разработало язык Bitcoin Script, специально упростив и ограничив его — во имя безопасности.

https://www.youtube.com/watch?v=O5JcQxJzW1E

Альтернативный проект, Ethereum, стремится обеспечить платформу для программирования децентрализованных приложений, поэтому язык Solidity, который там используется, тьюринг-полный, то есть способен реализовать всю сложность компьютерных вычислений.

Игры Capture The Flag (CTF) заключаются в поиске уязвимостей, и у компании Security Innovation есть бесплатная игра такого рода для смарт-контрактов — Blockchain CTF. Программирование смарт-контрактов на Solidity под платформу Ethereum требует хорошей практики в области безопасности. Можно ли взломать Ethereum? Да, как и биткоин.

27 июля 2018 года ICO проекта KICKICO на платформе Ethereum было взломано и потеряло 7,7 млн долларов: хакеры получили секретный ключ проекта и взломали смарт-контракт. Справедливости ради, здесь дело было не в уязвимости в смарт-контракте, а в неправильной защите ключа.

Немного о кошельках

Хранением личных ключей занимается кошелек, и именно он отвечает за их неприкосновенность. Если вы пользуетесь онлайн-кошельком, ваши личные данные живут на чужом сервере со всеми его уязвимостями. С другой стороны, если держать кошелек у себя на жестком диске, то можно утратить средства, когда диск сломается. Безопаснее всего — офлайновые аппаратные кошельки.

Онлайн-кошельки — зло

Хранение криптовалюты в онлайн-кошельке — это, практически, приглашение ко взлому.

Происходить это может так: сначала хакер узнает адрес электронной почты и телефон жертвы, — это обычно общедоступная информация, — а потом запрашивает сброс пароля для учетной записи и использует уязвимость в протоколе телефонии Signal System 7 (SS7), который используют в своих сетях, к примеру, крупнейшие американские сотовые операторы AT&T и Verizon. Так хакер перехватывает токен авторизации. Теперь у него есть доступ к кодам двухфакторной авторизации, отправляемым на телефон жертвы, и с их помощью они заходят в сервис кошелька, после чего делают с криптовалютой все, что хотят.

Уязвимость в Monero

Любопытно, что иногда уязвимости оборачиваются против самих хакеров.

Исследователи из ряда университетов, включая Принстон, Карнеги-Меллон, Бостонский университет и Массачусетский технологический институт обнаружили проблему конфиденциальности в Monero.

Как известно, эта криптовалюта призвана обеспечивать анонимность действий пользователей, а уязвимость позволяла получить сведения о транзакции и определить, кто ее совершает.

И, поскольку данные в блокчейне хранятся вечно, эта ошибка позволяет заглянуть в прошлое на любую глубину. Представьте себе, что у вас украли деньги, воспользовавшись уязвимостью, и хакер рассчитывал остаться анонимным, но из-за ошибки в программе его стало можно выследить — какая ирония!

Так можно ли взломать биткоин?

Ошибки бывают разные, серьезные и не очень, но зачастую для взлома совершенно не нужно ничего делать с программой.

В декабре 2017 года проект NiceHash приостановил работу из-за взлома, в ходе которого было украдено 64 млн долларов. В компании утверждали, что атака была «высокопрофессиональной» и опиралась на «сложную социальную инженерию».

Но социальная инженерия — это просто жульничество. Хакеры обманом заставляют людей отдать им пароли, предоставить доступ к тому или иному аккаунту или сообщить им какую-то секретную информацию.

Можно ли взломать биткоин? Конечно, это случалось много раз. Но каждый такой взлом изучается — и только укрепляет защиту системы.

Будь в курсе! Подписывайся на Криптовалюта.Tech в Telegram.

Обсудить актуальные новости и события на Форуме

Взломать биткоин? Трудно, но все-таки возможно

До недавнего времени все взломы, кражи и скамы в сфере криптовалют, так или иначе, были связаны с уязвимостью инфраструктуры

Реклама

Продолжить читать

— криптовалютных бирж, кошельков и сервисов. Но что будет, если взломают защиту основы основ — блокчейна биткоина.

По словам главы криптовалютной биржи Coinbase, Брайана Армстронга, вероятность, что кто-то найдет математическую уязвимость в системе криптографии в основе блокчейне биткоина, крайне мала, но риск все-таки есть. Более того, Филип Мартина, главы отдела безопасности в Coinbase, считает, что проблема куда серьезнее.

«Математическая уязвимость? В этом случае развал биткоина — это последнее, что будет нас беспокоить. Речь идет о цифровом апокалипсисе и коллапсе всего интернета», — уверен Мартин.

https://www.youtube.com/watch?v=vLN1rIFa-H0

Дело в том, что шифрование лежит в основе всех цифровых процессов, протекающих в интернете. Триллионы долларов ежедневно текут по электронным сетям, защищенным шифрованием.

Поэтому, если хакеры найдут уязвимость в системе шифрования, проблема окажется значительно глубже, чем воровство цифровых активов (совокупная рыночная капитализация всех криптовалют в обращении на момент написания статьи составляет 284 млрд долларов).

Итак, какие факторы риска могут оказаться фатальными для биткоина.

Ошибка в реализации

Биткоин основан на принципах эллиптической криптографии (ECC). До настоящего времени никому не удавалось найти уязвимость в исходном коде первой криптомонеты, однако, обойти эту защиту на самом деле не так уж и трудно.

Японская корпорация Sony и американская Microsoft знают об этом не понаслышке. Обе компании пострадали, потому что хакеры нашли лазейки в реализации системы защиты с использованием ЕСС.

Например, чтобы бесплатно играть в игры на PlayStation, достаточно было знать два валидных кода и немного алгебры на уровне старших классов средней школы.

Биткоин безуспешно пытаются взломать уже 11 лет, но нет никаких гарантий, что рано или поздно кто-то не наткнется на уязвимость в коде.

Человеческий фактор

На самом деле, чтобы украсть у кого-то биткоины, можно вообще не знать алгебру и даже не помнить таблицу умножения. Достаточно обладать даром убеждения и лгать без зазрения совести. По словам Джейми Армстеда, вице-президента банковского консорциума, управляющего платежной сетью Zelle, его беспокоят не хакерские атаки, а фишинг.

Например, фальшивые электронные письма на почту корпоративного казначея, или ые команды, позволяющие получить контроль над вашим устройством. Не говоря уже об угрозах перехвата сообщений на пути от отправителя к получателю. Специалисты в области кибербезопасности постоянно работают над улучшением протоколов коммуникации, но они все равно остаются слабым звеном.

Может ли какая-нибудь масштабная дезинформация заставить большинство нод в сети биткоин одновременно совершить фатальную ошибку? Тут нужен какой-то очень хитроумный обман, но потенциально такое возможно.

Высшая математика

Методы шифрования в целом выглядят надежными и достаточно хорошо изученными. Однако нужно понимать, что это не доказанная надежностью. Не исключено, что кто-то может найти частный случай, который разрушит всю стройную картину.

Простой пример: французский математик Ферма сделал простое предположение относительно экспонент двух чисел, которое казалось правильным, но было недоказуемым. Три сотни лет люди безуспешно пытались доказать его. И вот не так давно это удалось — отчасти благодаря эллиптическим кривым.

Квантовые компьютеры

Квантовые компьютеры теоретически способны сократить время, необходимое на дешифровку кода, с миллиардов лет до часов.

В октябре прошлого года Google посеял панику среди криптографов, заявив о достижении квантового превосходства: экспериментальному устройству за 200 секунд выполнить вычисления, на которые у обычного компьютера ушли был 10 тыс. лет.

Эксперты IBM утверждают, что Google мастер на квантовые преувеличения. Но как бы там ни было вектор движения понятен. Не исключено, что лет через десять то, что сейчас возможно лишь в теории, станет реальностью.

Все время с момента создания биткоина криптовалютная отрасль подвергалась нападкам хакеров, скаммеров, мошенников всех сортов и мастей. В будущем ничего не изменится — биржи будут взламываться, люди будут обманываться, системы защиты ломаться. Вероятность большого коллапса, способного разрушить всю систему, невелика. И тем не менее она существует.